Saugiai ir greitai įdiekite OpenClaw Clawdbot

Įsivaizduokite - galite paleisti OpenClaw Clawdbot vos per kelias minutes - be rūpesčių ir rizikos. Daugelis instrukcijų praleidžia svarbias smulkmenas. Jos neparodo tikrų problemų: trūkstamų priklausomybių, prastai parinktų serverių, botų klaidų, kurios gali atverti kelią duomenų nutekėjimui. Jums reikia aiškaus kelio, kuriame saugumas - pirmoje vietoje, o laikas sutaupomas.

OpenClaw Clawdbot palaiko veikimą Windows aplinkoje. Bet tai ne viskas. Reikia atitinkamų įrankių, paskyrų ir žinių. Svarbu atsakingai pasirinkti patikimą talpinimo aplinką. Sklandaus starto ar saugumo spragos skirtumas dažnai paaiškėja jau pirmaisiais žingsniais. Composio analizė (opens in new tab) parodo, kodėl įsilaužėliai taikosi į netinkamai sukonfigūruotus botus. Smulkios klaidos greitai tampa rimtomis bėdomis.

Talpinimo plano pasirinkimas - pirmas svarbus žingsnis. Nuolaidos, dažnai taikomos Hostinger VPS, gali padėti pradėti, tačiau didžiausia nauda - patikima izoliacija ir visiška kontrolė. Dėl to patyrę administratoriai vengia pigių, bendrai naudojamų serverių ir renkasi dedikuotas VPS paslaugas - jūsų botas lieka apsaugotas, o veikimas išlieka stabilus ir apkrovos metu.

Šioje instrukcijoje rasite aiškius nurodymus, kaip saugiai įdiegti OpenClaw Clawdbot nuo pat pradžių. Tiksliai sužinosite, kokius įrankius reikės įdiegti, kokias paskyras susikurti, kaip išvengti dažniausiai pasitaikančių klaidų. Aptarsime suderinamumą su operacinėmis sistemomis. Patikrinsime techninius reikalavimus, bei sužinosite, kaip išsirinkti patikimą paslaugų teikėją.

Norite aiškios instrukcijos? Šio gido pagalba išspręsite visus techninius klausimus. Kiekviename etape matysite rezultatus. Galiausiai OpenClaw Clawdbot saugiai veiks jūsų pasirinktoje aplinkoje ir jausitės užtikrintai. Pasiruoškite kelionei - netrukus pilnai valdysite savo automatizuotą sprendimą.

Reikalavimai prieš pradedant

Prieš pradėdami įsitikinkite, kad turite šiuos dalykus:

Sistemos reikalavimai:

- Windows 10+, macOS 11+ arba Ubuntu 20.04+

- Ne mažiau kaip 4GB RAM (rekomenduojama - 8GB)

- 20GB laisvos disko vietos

- Veikiantis interneto ryšys

Reikalingos paskyros:

- Docker Hub paskyra (tinka nemokama)

- GitHub paskyra konfigūracijų failų atsisiuntimui

- Debesų talpinimo paskyra (pvz., Hostinger, AWS ar DigitalOcean), jei diegiate nuotoliniu būdu

Būtini įrankiai (paruošti iš anksto):

- Docker Desktop (Windows/Mac) arba Docker Engine (Linux)

- Tekstų redaktorius (VS Code, Sublime ar Notepad++)

- SSH klientas nuotolinei prieigai (daugelyje sistemų integruotas)

Žinių lygis: Turėtumėte laisvai naudotis komandine eilute, mokėti naviguoti kataloguose ir suprasti bazines failų teisių sąvokas. Jei esate diegę žiniatinklio programą, esate pasirengę.

Saugumo paruošimas:

- Naudokite slaptažodžių tvarkyklę (1Password, Bitwarden arba LastPass)

- Pasiruoškite savo serverio IP adresą, jei diegiate nuotoliniu būdu

- Įjunkite dviejų žingsnių autentifikaciją visose svarbiose paskyrose

Patikrinkite kiekvieną punktą prieš eidami į 1 žingsnį. Jei trūksta bent vieno - vėliau gali kilti nesklandumų ar saugumo spragų.

1 žingsnis: Saugus OpenClaw Clawdbot diegimas

Parsisiųskite ir įdiekite OpenClaw Clawdbot

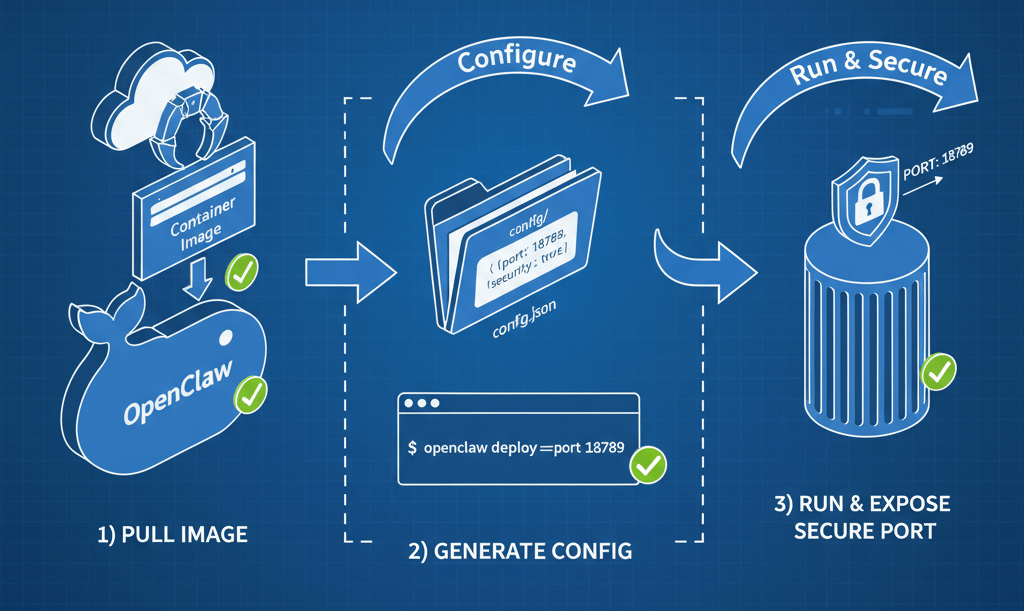

Pradėkite diegimą - nesvarbu, ar renkatės serverį, ar vietinį kompiuterį. Naudosite Docker, kad viskas vyktų greitai ir sklandžiai skirtingose operacinėse sistemose.

- Parsisiųskite naujausią OpenClaw „Docker“ vaizdą:

```bash

docker pull openclaw/clawdbot:latest

``` - Sukurkite katalogą konfigūracijai:

```bash

mkdir ~/openclaw-config && cd ~/openclaw-config

``` - Inicijuokite pagrindinį konfigūracijos failą naudodami Docker CLI:

```bash

docker run --rm -v $(pwd):/config:Z openclaw/clawdbot:latest openclaw config init

```

Dabar turėtumėte matyti „config.json“ kataloge.

- Paleiskite botą su įjungta interneto prieiga (pritaikykite <YOUR_PORT>):

```bash

docker run -d \

--name clawdbot \

-p <YOUR_PORT>:8080 \

-v $(pwd)/config.json:/app/config.json \

openclaw/clawdbot:latest

```

Šiuo metu OpenClaw jau veikia ir laukia tolimesnės konfigūracijos.

Patikrinkite: Įvykdykite docker ps komandą ir įsitikinkite, kad „clawdbot“ yra aktyvus konteineriuose.

Jei norite viską atlikti su viena komanda - peržiūrėkite YouTube tutorial (opens in new tab), kur viskas parodyta žingsnis po žingsnio su jau įjungtais saugiais nustatymais.

Apsaugokite API raktus diegimo metu

API raktų nustatymas - dažniausia saugumo klaidų vieta. Composio (opens in new tab) duomenimis, 2023 m. viešai GitHub nutekėjo 12,8 mln. duomenų. 28% daugiau nei pernai. Nutekėję raktai per kelias valandas gali reikšti duomenų praradimą ar finansinius nuostolius.

Kaip užtikrinti raktų saugumą OpenClaw Clawdbot:

- Laikykite jautrius API raktus tik aplinkos kintamuosiuose, niekada nekoduokite jų

config.yaml:

```bash

export OPENCLAW_API_KEY="jūsų-saugus-raktas"

``` - Kreipkitės į šiuos kintamuosius konfigūracijoje naudodami

${OPENCLAW_API_KEY}. - Ribokite teises tiek konfigūracijos katalogui, tiek failams:

```bash

chmod 600 config.yaml

chmod 700 ~/openclaw-config/

``` - Produkcijoje naudokite dedikuotas slaptažodžių saugyklas - pvz., AWS Secrets Manager ar HashiCorp Vault.

- Visus slaptažodžius keiskite kas 90 dienų arba nedelsiant pasikeitus personalui.

- Jei jungiate debesų paslaugas, naudokite valdomą autentifikavimo tarpininką, pvz., Composio Managed Auth. Taip išvengsite tiesioginio (opens in new tab) raktų nutekėjimo.

Tai tarsi užrakinti visas namo duris, o ne tiesiog paslėpti atsarginį raktą po kilimėliu.

Patikrinkite, kad config.yaml ar bendrinamuose skriptuose nėra likusių tiesioginių raktų.

Įgyvendinus šiuos žingsnius, OpenClaw Clawdbot bus iškart saugiai paruoštas naudojimui. Nebelieka rizikos „susitvarkyti po klaidos“.

Daugiau patarimų - Composio OpenClaw saugaus diegimo gide (opens in new tab) apie dažnas automatizacijos problemas.

Kai viskas atlikta tvarkingai, botas veikia saugiai. Interneto prieiga - tik tiek, kiek būtina. Nuo pat pradžių apsaugote jautrią informaciją.

2 žingsnis: Sustiprinkite OpenClaw Clawdbot saugumą

Pagrindinis boto nustatymas atliktas. Dabar, prieš žengdami toliau, užtikrinkite saugumą. Įsivaizduokite šį žingsnį kaip patikimų durų įrengimą ir visų langų užrakinimą. Jokių spragų. Jokių lengvų įsilaužimų.

Tinklo ir užkardos taisyklių tvarkymas

Pirmiausia apribokite prieigą prie serverio iš išorės. Atidarykite tik tuos prievadus, kurie tikrai reikalingi.

- Leiskite tik pagrindinius prievadus:

- Leiskite 443 prievadą (HTTPS - šifruota žiniatinklio eiga)

- 80 prievadą (HTTP) laikykite uždarytą, jei visur naudojate SSL

- Užblokuokite visus portus, kurių nenaudojate.

docker pull openclaw/clawdbot:latestsudo ufw status turėtų rodyti tik 443 prievadą. Taip serveris atmeta nešifruotą srautą - būtinas žingsnis saugiam OpenClaw diegimui.

Įsitikinkite, kad nereikalingi prievadai nėra „ALLOWED“ sąraše.

Ar verta blokuoti 80 ir 443? Abu niekada neblokuokite - vienas būtinai turi likti atviras saugiam ryšiui su išoriniu pasauliu.

Composio instrukcija (opens in new tab) paaiškina, kaip valdomas autentifikavimas apsaugo raktus nuo tiesioginio nutekėjimo.

Duomenų ir teisių apsauga

Elkitės su duomenimis tarsi saugotumėte brangenybes seife. Prieiti gali tik patikimi naudotojai.

- Failams taikykite griežtas teises - raktus laikykite

/etc/openclaw/keyssu600režimu:

```bash

sudo chmod 600 /etc/openclaw/keys/*

```

Tik savininkas gali juos skaityti ar keisti. - Paleiskite Clawdbot atskiru naudotoju:

- Sukurkite naują sisteminį naudotoją be „shell“:

```bash

sudo useradd --system --no-create-home --shell /usr/sbin/nologin clawdbot

``` - Pakeiskite boto failų savininką:

```bash

sudo chown -R clawdbot:clawdbot /opt/openclaw

```

- Naudokite Clawdbot viduje rolėmis pagrįstą prieigos valdymą:

- Administratoriumi skirkite tik išimtinais atvejais

- Kiek įmanoma, naudokite „tik skaityti“ rolę

- API rašymo teises suteikite tik paslaugų paskyroms

Dabar jūsų duomenys apsaugoti tiek nuo netyčinio nutekėjimo, tiek nuo leidimų perviršio. Tai svarbus žingsnis, kuriant sprendimus jūsų verslui pagal IT saugumo gerąją praktiką.

Patikrinkite: Pabandykite prisijungti kaip kitas sistemos naudotojas. Turėtumėte matyti „Permission denied“ žinutę.

Atminkite: norint apsaugoti diegimą, reikia tiek tinklo izoliacijos, tiek tikslių leidimų.

3 žingsnis: Patikrinkite diegimo saugumą

Jūsų botas įdiegtas, apsaugotas ir sutvirtintas. Laikas patikrinti, ar viskas veikia, o spragos - uždarytos. Šis žingsnis - tarsi naujo seifo išbandymas prieš dedant vidun brangius daiktus.

Botas terminale

Paleiskite OpenClaw Clawdbot tiesiai per terminalą. Tai paprasčiausias būdas spręsti iškilusias klaidas.

- Pereikite į OpenClaw diegimo katalogą:

```bash

cd /opt/openclaw

``` - Paleiskite botą starto skriptu:

```bash

./start.sh

```

Arba jei diegiate per Docker:

```bash

docker compose up -d

```

Terminale matysite žurnalus, paslaugos turi startuoti be klaidų.

Patikrinkite: Ieškokite pranešimo OpenClaw Clawdbot running on port 8080. Jei matote „permission denied“ ar trūksta konfigūracijos - tikrinkite failų teises ir aplinkos kintamuosius.

Dažnas klausimas: Ar OpenClaw ir Clawdbot tas pats? Taip. Projektas keitė pavadinimą, bet funkcijos liko tos pačios. Kai kur gali likti abu pavadinimai. Patarimus saugiam Docker diegimui rasite OpenClaw instrukcijoje (opens in new tab).

Saugumo spragų tikrinimas

Kai botas veikia, svarbiausia - aktyviai testuoti. Tai tarsi sukeliant slėgį naujam seifui prieš įdedant vidun kažką svarbaus.

- Bandykite jungtis prie diegimo iš išorinio tinklo. Naudokite naršyklę arba

curl:

```bash

curl http://jūsų-serverio-ip:8080/

```

Turėtumėte gauti autentifikacijos langą arba „Access denied“. - Nuskaičiuokite prievadus su Nmap, įsitikinkite, kad atviri yra tik būtini prievadai:

```bash

nmap -p 22,80,443,8080 jūsų-serverio-ip

```

Rodyti turėtų tik tuos prievadus, kurių reikia veikimui. - Bandykite jungtis su neteisingais prisijungimo duomenimis. Sistema neturi atskleisti jokių slaptų detalių.

Įsitikinkite, kad be tinkamos autentifikacijos neįmanoma apeiti „login“ lango ar pasiekti administratoriaus zonas.

Composio vadovas (opens in new tab) įspėja, kad viena klaida gali paviešinti visus raktus - įsilaužėliai kasdien tikrina viešas saugyklas.

Pastebėję neįprastus leidimus, netikėtų komunikacijos taškų ar įtartinų žurnalų, nedelsdami stabdykite naudojimą. Peržiūrėkite konfigūracijos failus. Atkreipkite dėmesį į „Unauthorized request“ ar „Token missing“ žinutes.

Dabar galite būti tikri - OpenClaw Clawdbot veikia saugiai ir paruoštas darbui.

Apibendrinimas

Įveikėte visus iššūkius ir saugiai įdiegėte OpenClaw. Išvengėte dažnų klaidų. Uždarytos visos silpnos vietos.

Dažniausios bėdos - API raktų nutekėjimas ir per plačios leidimų teisės. Dabar žinote, kaip jų išvengti: dažnai keiskite slaptažodžius, apribokite vartotojų teises, saugokite paslaptis atskirai nuo kodo. Pastebėję neįprastus klaidų log'us ar įtartiną elgseną - imkitės veiksmų iškart: tikrinkite auditų žurnalus, peržiūrėkite konfigūraciją.

Jei susiduriate su nelauktomis problemomis - nespręskite vieni. Aktyvi OpenClaw bendruomenė GitHub'e pasiruošusi padėti. Daugiau informacijos rasite oficialioje dokumentacijoje. Esant skubiems pažeidimams ar neaiškumams - kreipkitės į patyrusius saugumo specialistus, naudokitės Stack Overflow ar dedikuotais Discord kanalais.

Tęskite reguliarų saugumo vertinimą. Mėnesinis auditas pastebės daugiau nei metinis. Automatiškai tikrinkite priklausomybes su Dependabot ar Snyk - pasenę paketai neliks nepastebėti. Pridėdami naujus sprendimus, keiskite užkardos taisykles. Permąstykite leidimus po kiekvieno komandos pakeitimo.

Rezultatas? Jūs ne tik paleidote botą. Jūs patikimai saugote vartotojų pasitikėjimą ir savo ramybę.

Likite budrūs. Mokykitės iš kiekvienos naujos situacijos. Tegul jūsų pasirinktas saugus kelias tampa atspirties tašku ir kitiems.

Vis dar nesate tikri dėl savo sistemos saugumo? Mūsų komanda saugumo spragas suranda greičiau nei įsilaužėliai. Pakalbėkime (opens in new tab).

Justas Česnauskas

CEO | Founder

Builder of things that (almost) think for themselves

Prisijunkite LinkedIn